改VPN是免费的,开了VPN访问国外速度还 不错,但是没有这么好的东西,免费给大家用的,他上面带广告的,而且还要安装他们以个客户端。

装了之后连接上去就可以了,不过访问网页,在网页上不会带上广告。

地址为:http://www.hotspotshield.com 进入下载 安装 连接 即可、

改VPN是免费的,开了VPN访问国外速度还 不错,但是没有这么好的东西,免费给大家用的,他上面带广告的,而且还要安装他们以个客户端。

装了之后连接上去就可以了,不过访问网页,在网页上不会带上广告。

地址为:http://www.hotspotshield.com 进入下载 安装 连接 即可、

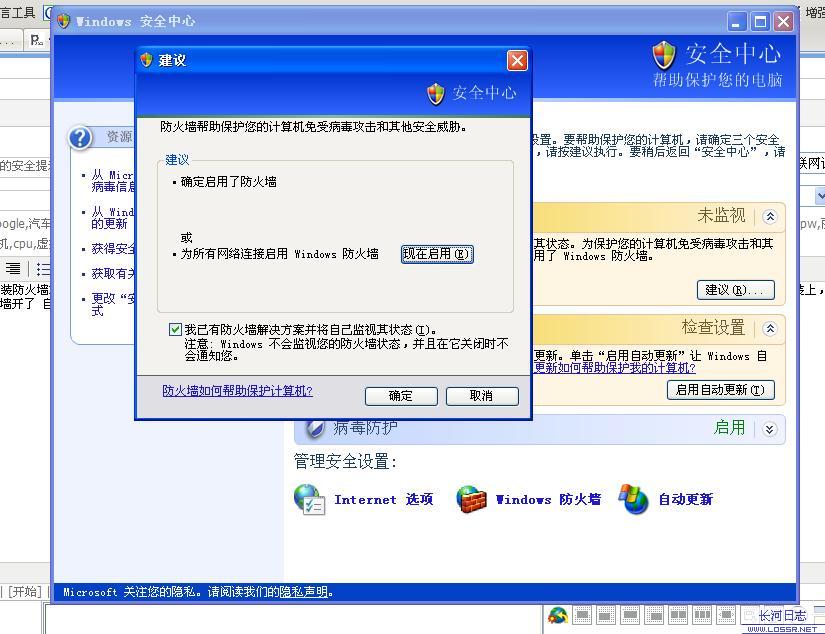

WINDOWSXP当 用户没有装防火墙或者杀毒软件的时候,或者没有开启自动更新,右下角会出现安全提示,感觉看着不爽,如何关掉安全提示呢?其实很简单的,有杀毒软件的装上,有WINDOWS认证的他就会自动小时,自动更新开了,防护墙开了 自然就没有了。但是不想开启防火墙,让他如何不提示呢?其实也很简单的。

如下图

再建议中打开来,下面有个选项 : 我已有防火墙解决方案 并将自己监视其状态 勾上 他就不提示了。

人有悲欢离合,月有阴晴圆缺,此事古难全。但愿人长久,千里共婵娟。 中秋祝福

为新年干杯!祝你有个平安愉快的新年! 拜新年

很荣幸过去的一年里能在您的领导下工作和学习,祝您在新的一年里健康如意,马到成功! 拜新年

值此春回大地、万象更新之良辰,敬祝您福、禄、寿三星高照,阖府康乐,如意吉祥! 拜新年

祝您万事如意,心想事成! 拜新年

祝您好事连连,好梦圆圆! 拜新年 贺新春!迎新年!祝你今年中大奖。万事顺!合家欢!愿君如意福满年。 拜新年加薪买房购小车,娶妻生子成家室! 接财神 一片绿叶,饱含着它对根的情谊;一句贺词,浓缩了我对您的祝愿。又是一个美好的开始――新年岁首,祝成功和快乐永远伴随着您。 拜新年

发财无限,使劲赚钱! 接财神

新年祝福无限,发财跨越2004! 接财神

祝您在新的一年中,吉祥如意、笑口常开;也预祝我们在新的一年中,合作愉快,万事如意。 拜新年

Happy Chinese New Year! 拜新年

这一刻,让云儿将我最深的思念捎到你的身边,点缀你那甜蜜的梦,愿你拥有一个幸福美满的新年! 拜新年

金蛇狂舞辞旧岁,骏马奔腾迎新春。祝您新年马到功成,万事如意! 拜新年迎春纳福,年年有余! 拜新年

我把新年的祝愿,悄悄放在你的梦里,让它们随着你梦想一一成真,祝你新年快乐,万事如意! 拜新年

事业有成,合家欢乐! 拜新年

北京2008,不见不散。 申奥篇

零时的钟声响彻天涯,新年的列车准时出发。它驮去一个难忘的岁月,迎来了又一度火红的年华。祝你新年快乐! 拜新年

岁岁平安日,年年如意春! 拜新年

愿世界最美好的事物,永远陪伴在你左右,祝你新年快乐! 拜新年

新年又到,祝你身体健康,万事如意,想什么有什么,想多少赚多少!! 拜新年

新的一年要努力!事在人为! 拜新年 中国办奥运,一万年太久,只争朝夕。 申奥篇

独在异乡为异客,每逢佳节倍思亲。祝中秋佳节,全家团圆美满! 中秋祝福 面对春节,面对身边匆匆而过的人们,想起你,心中有一种感动:爱,便是这种无法言语的缘吧。 拜新年

恭喜发财,财源广进! 拜新年

你好似月里嫦娟,我愿为宫阙玉兔,陪伴在你身边,共渡中秋佳节。 中秋祝福

闭上眼睛,我小小的心愿会在除夕晚钟里飞临在你的窗前,和你新年所希冀的梦幻轻轻地重叠…… 拜新年

钟声响了,新年朝我走来了,我的心却飞向你的身旁。不求同步起舞,只愿心儿合着一个节拍跳动。 拜新年

不求天天涨,但愿笔笔赚! 接财神 电子贺卡 ]

恭祝您的事业蒸蒸日上,新年更有新气象! 拜新年 福星高照,万事如意! 拜新年

祝您新年鸿运到,路路迎财神! 拜新年

祝您新年快乐,身体健康! 拜新年

愉快的笑声――这是精神健康的可靠标记。愿您在新的一年中,天天都愉快,日日有笑声。 拜新年

”瑞雪兆丰年”。愿那片片白雪,带着我良好的祝愿,飞到你的身边。祝您新年快乐!

拜新年北京申奥成功了,黄牛、倒爷们又要上岗了…… 申奥篇

小小环球,几只苍蝇岂能阻我申奥?! 申奥篇 恭喜发财,招财进宝! 接财神

新年快乐,学业有成。 拜新年

财神到,福运旺! 接财神

新年不做CEO,但求公司IPO! 接财神

让新春的风吹进你的屋子,让新春的雪飞进你的屋子,让我新春的祝愿,飘进你的心坎。 拜新年

很多都说笔记本散热问题,冬天可以暖手,不过做的好不太感觉的出热,但是我都觉得可以设计为暖手板呢,那冬天用着不是 很舒服了呀,暖手的地方就可以设计上面台面的地方,可以控制是否开启,冬天的时候可以给开了,但是夏天的时候可以关掉,用散热的材料 顺便还可以为笔记本散热呢。。。不是很不错吗?冬天打字打的手冷了,可以暖和暖和。。那多爽呀。

搜索PHP.ini

查找:

allow_url_fopen

将它关闭,设置为:ON

主要采集用到的就是这个功能,开启PHP 程序就可以采集了。

如果不需要服务器上PHP程序支持采集将其关闭即可改为OFF

一、硬盘分区与操作系统的安装

硬盘分区

总的来讲在硬盘分区上面没什么值得深入剖析的地方,无非就是一个在分区前做好规划知道要去放些什么东西, 如果实在不知道。那就只一个硬盘只分一个区,分区要一次性完成,不要先分成FAT32再转成NTFS。一次性分成 NTFS格式,以我个人习惯,系统盘一般给12G。建议使用光盘启动完成分区过程,不要加载硬盘软件。

系统安装

以下内容均以2003为例

安装过程也没什么多讲的,安装系统是一个以个人性格为参数的活动,我建议在安装路径上保持默认路径,好多文章上写什么安装路径要改成什么呀什么的,这是没必要的。路径保存在注册表里,怎么改都没用。在安装过程中就要选定你需要的服务,如一些DNS、DHCP没特别需要也就不要装了。在安装过程中网卡属性中可以只保留TCP/IP 这一项,同时禁用NETBOIS。安装完成后如果带宽条件允许可用系统自带在线升级。

二、系统权限与安全配置

前面讲的都是屁话,润润笔而已。(俺也文人一次)

话锋一转就到了系统权限设置与安全配置的实际操作阶段

系统设置网上有一句话是"最小的权限+最少的服务=最大的安全"。此句基本上是个人都看过,但我好像没有看到过一篇讲的比较详细稍具全面的文章,下面就以我个人经验作一次教学尝试!

2.1 最小的权限如何实现?

NTFS系统权限设置

在使用之前将每个硬盘根加上 Administrators 用户为全部权限(可选加入SYSTEM用户)

删除其它用户,进入系统盘:权限如下

C:WINDOWS Administrators SYSTEM用户全部权限 Users 用户默认权限不作修改

其它目录删除Everyone用户,切记C:Documents and Settings下All UsersDefault User目录及其子目录

如C:Documents and SettingsAll UsersApplication Data 目录默认配置保留了Everyone用户权限

C:WINDOWS 目录下面的权限也得注意,如 C:WINDOWSPCHealth、C:windowsInstaller也是保留了Everyone权限.

删除C:WINDOWSWebprinters目录,此目录的存在会造成IIS里加入一个.printers的扩展名,可溢出攻击

默认IIS错误页面已基本上没多少人使用了。建议删除C:WINDOWSHelpiisHelp目录

删除C:WINDOWSsystem32inetsrviisadmpwd,此目录为管理IIS密码之用,如一些因密码不同步造成500 错误的时候使用 OWA 或 Iisadmpwd 修改同步密码,但在这里可以删掉,下面讲到的设置将会杜绝因系统设置造成的密码不同步问题。

打开C:Windows 搜索

net.exe;cmd.exe;tftp.exe;netstat.exe;regedit.exe;at.exe;attrib.exe;cacls.exe;format.com;

regsvr32.exe;xcopy.exe;wscript.exe;cscript.exe;ftp.exe;telnet.exe;arp.exe;edlin.exe;

ping.exe;route.exe;finger.exe;posix.exe;rsh.exe;atsvc.exe;qbasic.exe;runonce.exe;syskey.exe

修改权限,删除所有的用户只保存Administrators 和SYSTEM为所有权限

关闭445端口

HKEY_LOCAL_MACHINESystemCurrentControlSetServices

etBTParameters

新建 "DWORD值"值名为 "SMBDeviceEnabled" 数据为默认值"0"

禁止建立空连接

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa

新建 "DWORD值"值名为 "RestrictAnonymous" 数据值为"1" [2003默认为1]

禁止系统自动启动服务器共享

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters

新建 "DWORD值"值名为 "AutoShareServer" 数据值为"0"

禁止系统自动启动管理共享

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanServerParameters

新建 "DWORD值"值名为 "AutoShareWks" 数据值为"0"

通过修改注册表防止小规模DDOS攻击

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

新建 "DWORD值"值名为 "SynAttackProtect" 数据值为"1"

禁止dump file的产生

dump文件在系统崩溃和蓝屏的时候是一份很有用的查找问题的资料。然而,它也能够给黑客提供一些敏感信息比如一些应用程序的密码等。控制面板>系统属性>高级>启动和故障恢复把 写入调试信息 改成无。

关闭华医生Dr.Watson

在开始-运行中输入"drwtsn32",或者开始-程序-附件-系统工具-系统信息-工具-Dr Watson,调出系统里的华医生Dr.Watson ,只保留"转储全部线程上下文"选项,否则一旦程序出错,硬盘会读很久,并占用大量空间。如果以前有此情况,请查找user.dmp文件,删除后可节省几十MB空间。

本地安全策略配置

开始 > 程序 > 管理工具 > 本地安全策略

账户策略 > 密码策略 > 密码最短使用期限 改成0天[即密码不过期,上面我讲到不会造成IIS密码不同步]

账户策略 > 账户锁定策略 >账户锁定阈值 5 次 账户锁定时间 10分钟 [个人推荐配置]

本地策略 > 审核策略 >

账户管理 成功 失败

登录事件 成功 失败

对象访问 失败

策略更改 成功 失败

特权使用 失败

系统事件 成功 失败

目录服务访问 失败

账户登录事件 成功 失败

本地策略 > 安全选项 > 清除虚拟内存页面文件 更改为"已启用"

> 不显示上次的用户名 更改为"已启用"

> 不需要按CTRL+ALT+DEL 更改为"已启用"

> 不允许 SAM 账户的匿名枚举 更改为"已启用"

> 不允许 SAM 账户和共享的匿名枚举 更改为"已启用"

> 重命名来宾账户 更改成一个复杂的账户名

> 重命名系统管理员账号 更改一个自己用的账号 [同时可建立一个无用户组的Administrat账户]

组策略编辑器

运行 gpedit.msc 计算机配置 > 管理模板 > 系统 显示"关闭事件跟踪程序" 更改为已禁用

删除不安全组件

WScript.Shell 、Shell.application 这两个组件一般一些ASP木马或一些恶意程序都会使用到。

方案一:

regsvr32 /u wshom.ocx 卸载WScript.Shell 组件

regsvr32 /u shell32.dll 卸载Shell.application 组件

如果按照上面讲到的设置,可不必删除这两个文件

方案二:

删除注册表 HKEY_CLASSES_ROOTCLSID{72C24DD5-D70A-438B-8A42-98424B88AFB8} 对应 WScript.Shell

删除注册表 HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540000} 对应 Shell.application

用户管理

建立另一个备用管理员账号,防止特殊情况发生。

安装有终端服务与SQL服务的服务器停用TsInternetUser, SQLDebugger这两个账号

用户组说明

在将来要使用到的IIS中,IIS用户一般使用Guests组,也可以再重新建立一个独立的专供IIS使用的组,但要将这个组赋予C:Windows 目录为读取权限[单一读取] 个人不建议使用单独目录,太小家子气。

二、系统权限与安全配置

2.2最少的服务如果实现

黑色为自动 绿色为手动 红色为禁用

Alerter

Application Experience Lookup Service

Application Layer Gateway Service

Application Management

Automatic Updates [Windows自动更新,可选项]

Background Intelligent Transfer Service

ClipBook

COM+ Event System

COM+ System Application

Computer Browser

Cryptographic Services

DCOM Server Process Launcher

DHCP Client

Distributed File System

Distributed Link Tracking Client

Distributed Link Tracking Server

Distributed Transaction Coordinator

DNS Client

Error Reporting Service

Event Log

File Replication

Help and Support

HTTP SSL

Human Interface Device Access

IIS Admin Service

IMAPI CD-Burning COM Service

Indexing Service

Intersite Messaging

IPSEC Services [如果使用了IP安全策略则自动,如无则禁用,可选操作]

Kerberos Key Distribution Center

License Logging

Logical Disk Manager [可选,多硬盘建议自动]

Logical Disk Manager Administrative Service

Messenger /li>

Microsoft Search

Microsoft Software Shadow Copy Provider

MSSQLSERVER

MSSQLServerADHelper

Net Logon

NetMeeting Remote Desktop Sharing

Network Connections

Network DDE

Network DDE DSDM

Network Location Awareness (NLA)

Network Provisioning Service

NT LM Security Support Provider

Performance Logs and Alerts

Plug and Play

Portable Media Serial Number Service [微软反盗版工具,目前只针对多媒体类]

Print Spooler

Protected Storage

Remote Access Auto Connection Manager

Remote Access Connection Manager

Remote Desktop Help Session Manager

Remote Procedure Call (RPC)

Remote Procedure Call (RPC) Locator

Remote Registry

Removable Storage

Resultant Set of Policy Provider

Routing and Remote Access

Secondary Logon

Security Accounts Manager

Server

Shell Hardware Detection

Smart Card

Special Administration Console Helper

SQLSERVERAGENT

System Event Notification

Task Scheduler

TCP/IP NetBIOS Helper

Telephony

Telnet

Terminal Services

Terminal Services Session Directory

Themes

Uninterruptible Power Supply

Upload Manager

Virtual Disk Service

Volume Shadow Copy

WebClient

Windows Audio [服务器没必要使用声音]

Windows Firewall/Internet Connection Sharing (ICS)

Windows Image Acquisition (WIA)

Windows Installer

Windows Management Instrumentation

Windows Management Instrumentation Driver Extensions

Windows Time

Windows User Mode Driver Framework

WinHTTP Web Proxy Auto-Discovery Service

Wireless Configuration

WMI Performance Adapter

Workstation

World Wide Web Publishing Service

以上操作完成以后是否就"最小的权限+最少的服务=最大的安全"呢?其实不然,任何事物都是相对的

依我个人而见,以上设置也只是最基本的一些东西而已,如有遗漏,稍后补上!

三、IIS、终端服务、FTP、SQL的配置

3.1 IIS配置

IIS6与IIS5有着很多不同之处,不一一列举,也不是我一个脑袋可以装下的东西。都在资料上!IIS6有一个非常不方便的东西,就是他限制了在线上传不得大于200K,如何修改,请看:

首先停用IIS服务,> 服务 > iis admin service > 停用

C:windowssystem32inetsrv metabase.xml 文件 用记事本打开它

找到 ASPMaxRequestEntityAllowed 处。默认为 204800 即 204800字节(200K)

修改为

都等了好几天了,今天终于等到了,拿到了我亲爱的本本,可以说这个东西是我第一份自己赚钱,自己买的大件。自从毕业了我工作都没去找,就一直在作站,虽然收入方面可以说要比上班好一点,但是确实这个收入太不稳定了,比如这个月3、4千,到下个月一千都没也都有可能的。我辛辛苦苦弄了这么几个月也就多了一台笔记本。也就多了5000多,不过除去吃和用的。

明年的路何去何从还都要好好的考虑呢,竟可能的想办法多赚点钱,为了明年的目标而努力。

笔记本用起来是有点舒服,现在就坐在床上上网。。哈哈,以后我要变的更加懒了。诶。。。

PHP开发组想要立即宣布PHP 4.4.8的发布。它继续改进了4.4分支版本安全和稳定性并且所有的用户都被强烈建议去尽快升级到这一版本。这个版本包含了所有PHP 4.4系列的优秀补丁,因此是最后一个正规的PHP 4.4版本。如果需要,releases to address security issues could be made until 2008-08-08.

PHP 4.4.8安全增强和修复:

MOPB-02-2007的改进修复。

修复了chunk_split()中的一个整数溢出的漏洞。由Gerhard Wagner发现。

修复了str[c]spn()中的溢出。

修复了由#41655修复引进的,当open_basedir打开时,一堆回归的漏洞。

修复了money_format()不接受多个%i或者%n标记。

添加了"max_input_nesting_level" php.ini选项来限制输入变量的嵌套层数。MOPB-03-2007的修复。

修复MySQL的INFILE LOCAL任选句柄 – 现在在open_basedir或者safe_mode激活的情况下不允许用。

修复针对open_basedir和safe_mode来检查session.save_path和error_log的值(CVE-2007-3378)。

PHP 4.4.8更改的完全列表,请查看更改日志。

官方下载地址为:

preg_replace

字符串比对解析并取代。

语法: mixed preg_replace(mixed pattern, mixed replacement, mixed subject);

返回值: 混合类型资料

函数种类: 资料处理

内容说明

本函数以 pattern 的规则来解析比对字符串 subject,欲取而代之的字符串为参数 replacement。返回值为混合类型资料,为取代后的字符串结果。

使用范例

下例返回值为 $startDate = 6/19/1969

<?php

$patterns = array("/(19|20d{2})-(d{1,2})-(d{1,2})/", "/^s*{(w+)}s*=/");

$replace = array("\3/\4/\1", "$\1 =");

print preg_replace($patterns, $replace, "{startDate} = 1969-6-19");

?>